信息搜集

0x00 前言

知己知彼,百战不殆。信息搜集作为渗透测试的灵魂,很大程度上影响着渗透测试的结果。正所谓一个木桶能装多少水,取决于它最短的那块木板。而在实战渗透中,前期需要花费较多时间进行信息搜集,以便进行下一步具体操作。

本篇针对web服务器进行信息搜集,主要内容有:

0x01 whois信息

whois信息主要指域名注册时留下的信息,如域名注册人的名字、电话、邮箱等。

域名注册人可能是网站管理员,因此搜集必要信息,可以针对管理员生成社工字典,当发现一些后台登录点时,可以尝试字典枚举。也可以查看所属注册人的同一资产,扩大攻击范围。

1、查询whois信息:

站长之家、Whois Lookup、天眼查、中国万网等

2、社工字典生成:

密码字典生成器 、字典生成工具等

Tips:多去一些whois查询站点,有的站点隐藏掉的信息,在其他站点可以查询到。

0x02 子域名

为了进一步扩大攻击范围,寻找“木桶”更多的“木板”,我们需要搜集目标的子域名。

二级域名及以上都属于子域名。

举例:

顶级域名: .com

一级域名:qq.com

二级域名: im.qq.com

三级域名:pc.im.qq.com

子域名都属于同一资产,相互之间都可能有关联。当一级域名难以发现漏洞时,可以尝试二级域名、三级域名等。

域名搜集:

1、Google Hacking: 谷歌黑语法搜索,如”site:qq.com”

语法:

intext:搜索正文中含有的关键字

intitle:搜索标题中含有的关键字

allintitle:同intitle,区别是可以指定多个关键字,如allintitle:后台登录 管理员

inurl:返回url中含有关键字的网页

allinurl:同inurl,区别是可以指定多个关键词

site:指定访问的站点,如site:bing.com inurl:login

filetype:返回可以上传指定类型文件的网页,如filetype:txt

link:返回包含有指定链接的页面

related:返回所有与指定网站布局相似的页面

cache:网页快照,返回存储下来的历史页面

上述语法相互组合,可以搜集更为精确的信息

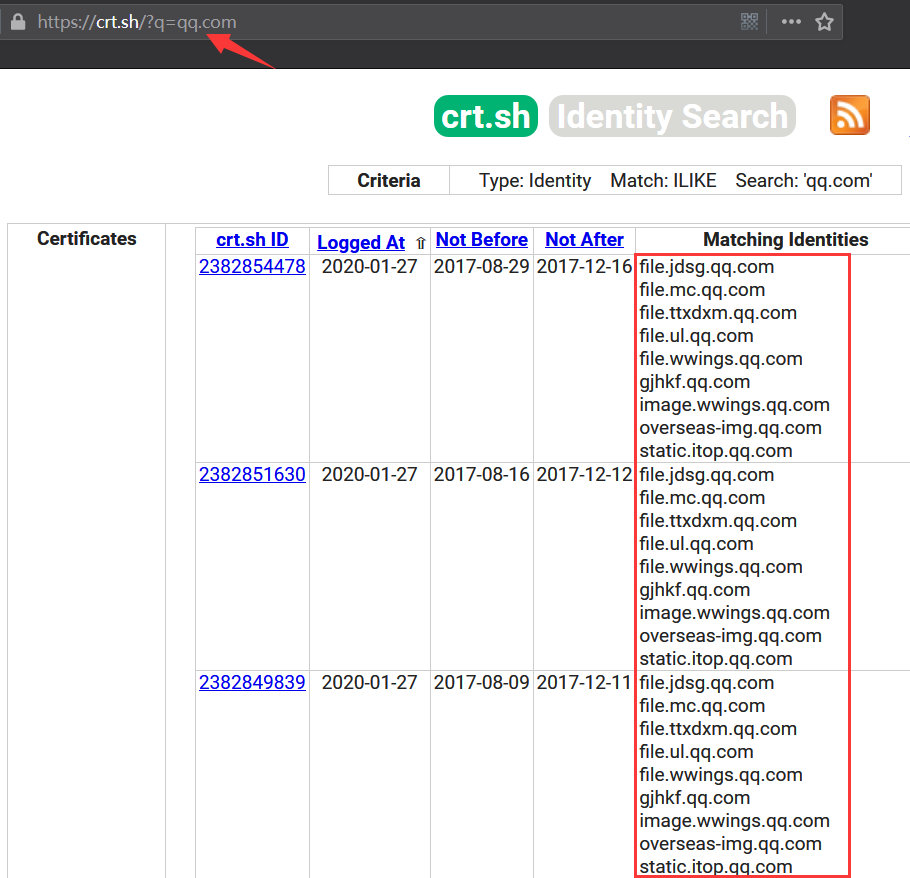

2、crt.sh:

crt.sh通过证书与域名的关联进行子域名搜集。

3、通过同ip网站查询搜集子域名

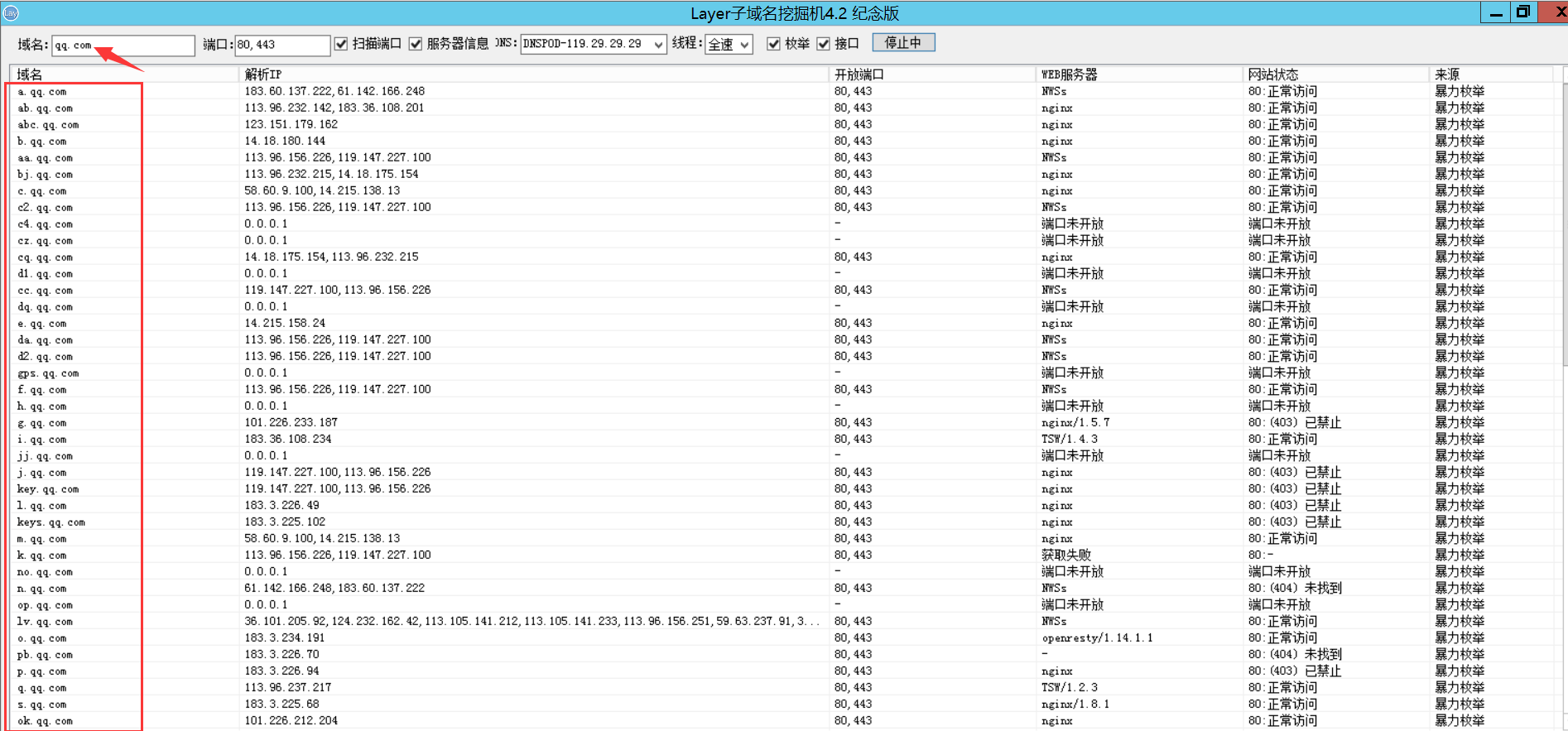

4、Layer子域名挖掘机:

一款子域名暴力枚举工具,使用方法简单,只需输入需要枚举的域名,工具就会返回枚举出的域名、对应的IP、端口、web服务器以及网站状态。

5、subDomainsBrute:

一款基于Python的子域名枚举工具

Tip:4和5暴力枚举子域名,结果取决于选取的字典。

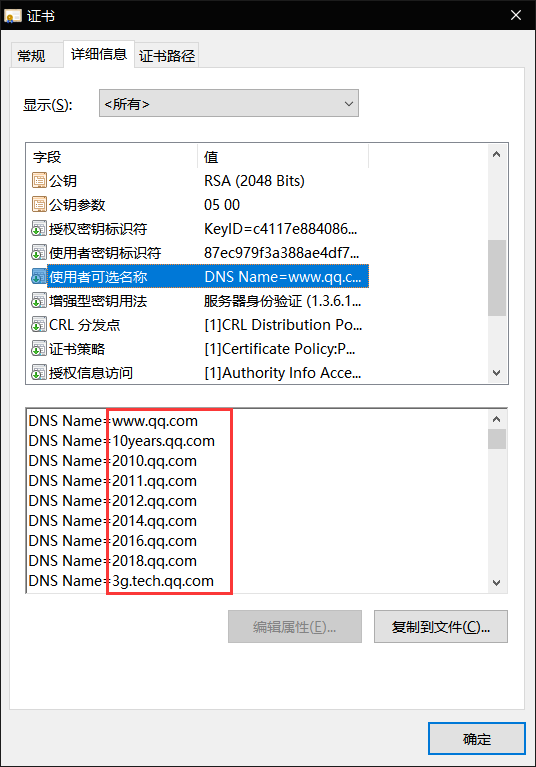

6、http证书:

网站的http证书包含了网站一些信息。可以通过查看当前网站的http证书,获取到更多域名。

7、DNS域传送漏洞:

DNS域传送:是指dns后备服务器从主服务器获取数据并更新自身数据库。

DNS域传送漏洞:当DNS服务器因配置不当而造成匿名者可以获取到DNS服务器上的信息(包括某个域的所有记录等信息)。

8、crossdomain.xml:

网站根目录下的crossdomain.xml(跨域策略文件)指明了远程Flash是否可以加载当前网站的某些资源。

crossdomain.xml配置不当会导致信息泄露、CSRF等安全问题。

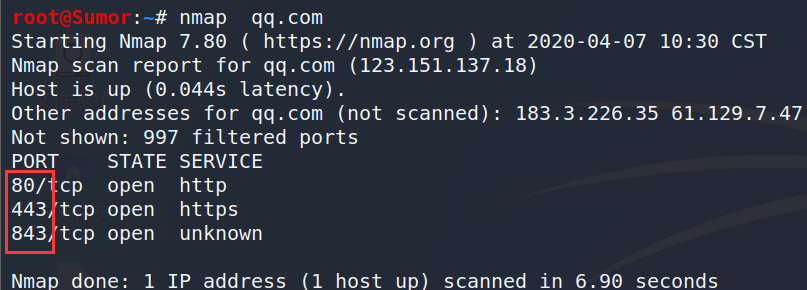

0x03 端口

主机开放的端口相当于对外开放的大门,不同的端口号对应着各自的服务和通信。正常而言,同一端口对应着同一台主机或内网。探测到危险端口时,可以尝试已知漏洞或者爆破。

工具:nmap

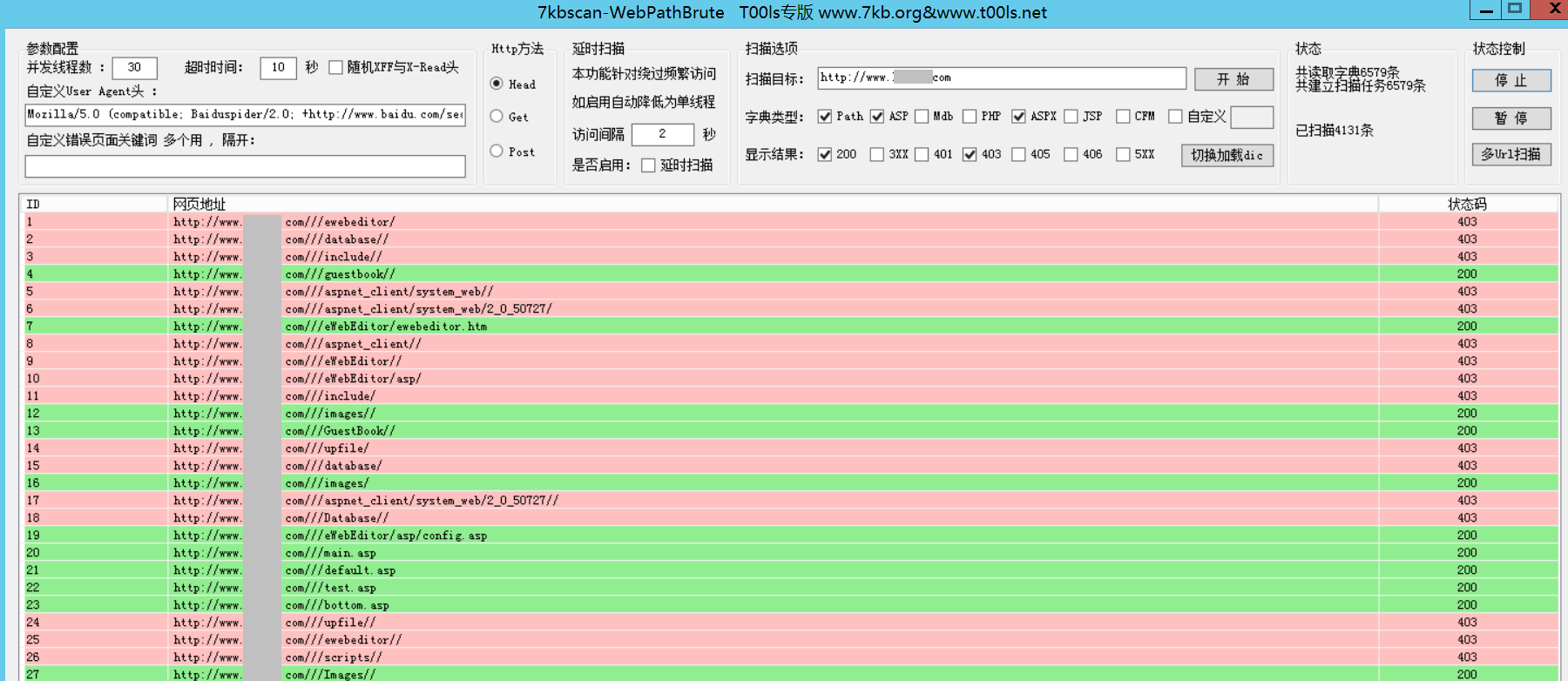

0x04 网站路径

当我们访问某一网站时,其实就是访问互联网上某一主机的某一个文件夹,不同的页面对应不同的文件夹。扫描(爆破)网站路径,可能会发现一些比较敏感的信息,比如后台登录地址、配置文件、备份文件、某些未开发完成的页面等,都是可以入手的点。

工具:御剑、7kbscan等

Tips:爆破需要注意线程设置,高线程很容易被ban。

0x05 指纹识别

识别网站的一些特征,如数据库、中间件、操作系统、是否为CMS等。可以寻找通杀漏洞。

在线识别:

0x06 旁站查询

旁站是指在同一IP地址上的不同网站。当某一个网站难以发现漏洞时,我们从它的旁站下手,如果旁站较为薄弱,拿下旁站服务器,就相当于拿下了这个服务器上的所有网站。

Tips:同一IP不一定是在同一台服务器上。

旁站查询:站长之家

0x07 C段

C段是指某一区间段的IP地址。

如100.100.10.1-255属于同一C段

C段可能属于同一资产,也可能是不同资产。

0x08 敏感信息泄露

利用Google Hacking搜索一些敏感信息,如身份证号、学号、姓名等信息。

0x09 网络空间搜索引擎

利用网络空间搜索引擎,搜索互联网上的设备、服务等其他信息。